Subsecciones sobre tendencias en el correo electrónico

una buena alternativa a los correos electrónicos con copia oculta (CC)

En una entrada anterior explicamos las ventajas y los inconvenientes de utilizar el campo «CCO» en los correos electrónicos,

véase:«Cómo enviar y limitar los correos electrónicos con CCO».

En las conclusiones, entre otras cosas, afirmamos lo siguiente:

Utiliza aplicaciones específicas para enviar correos masivos.

Los sistemas profesionales cuentan con un flujo de trabajo de aprobación

y un control paso a paso,

y están diseñados para evitar errores.

Resumen de este artículo:

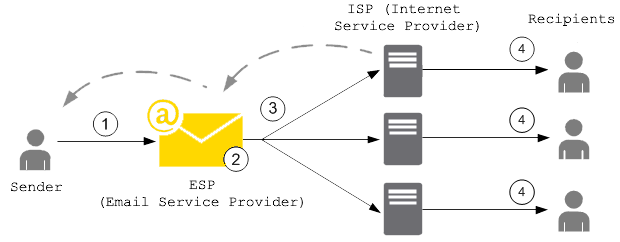

Cómo funciona

Las plataformas de marketing por correo electrónico pueden resultar difíciles de aprender a manejar y de dar soporte técnico (en caso de que las ofrezcas a tus clientes).

Lo que describimos aquí es la idea de utilizar el software de código abierto «GNU Mailman» para enviar tus correos masivos.

La sugerencia surge de nuestra propia experiencia al ofrecer laaplicación «copymail», muy fácil de usar.

Una lista «unidireccional» de Mailman es una configuración para boletines informativos o anuncios

en la que solo los moderadores autorizados pueden publicar mensajes y los miembros no pueden responder a la lista.

Así es como funciona:

-

El usuario envía el mensaje desde su cliente de correo electrónico o desde el webmail a la dirección de correo electrónico de la lista:

.

A continuación, debe confirmar el envío, y el mensaje se distribuirá desde el servidor a todos los suscriptores.

-

El sistema gestiona automáticamente los mensajes devueltos y, si se desea, las bajas.

Las suscripciones deben registrarse manualmente.

-

El servicio es muy fiable y capaz de gestionar miles de direcciones sin dificultad.

El envío se realiza a través de los servidores SMTP de RealSender u otros proveedores.

volver al inicio

Lista «unidireccional» de GNU Mailman

GNU Mailman es un programa muy utilizado que ofrecen la mayoría de los proveedores de servicios de Internet.

En Internet hay algunas guías que explican cómo configurarlo y utilizarlo para envíos masivos de correo electrónico:

- Los miembros se registran rellenando un formulario en vuestra página web (y respondiendo al correo electrónico de confirmación)

- Se les enviará un mensaje de bienvenida en el que no se explique cómo publicar en la lista

- recibirán tus boletines informativos, con un pie de página que incluye instrucciones sencillas para darse de baja

- Solo las personas autorizadas pueden publicar en la lista (enviar los boletines informativos)

La referencia principal es este documento, extraído de dos mensajes de Barry Warsaw en la lista de correo «mailman-users»:

¿Cómo puedo crear una lista de boletines, anuncios o de comunicación unidireccional?

El texto explica detalladamente los puntos principales:

- Cómo crear un mensaje de bienvenida y una página de información de la lista personalizados que no incluyan instrucciones sobre cómo publicar en la lista

- cómo minimizar los problemas relacionados con las contraseñas y las bajas que suelen surgir en este tipo de listas

- Cómo restringir la lista para que solo puedan publicar las personas autorizadas

- Cómo configurar una lista de anuncios para responder a una dirección de contacto

- Cómo publicar en la lista de anuncios

Otro artículo de la Universidad de Stanford explica cómo se puede utilizar Mailman

para configurar una lista como «solo anuncios»:

Cómo configurar una lista «unidireccional» de solo anuncios o boletines informativos - Artículo de la base de conocimientos KB00010792

volver al inicio

Un poco de historia sobre GNU Mailman

Las listas de correo pueden estar orientadas al debate o a los anuncios. El software Mailman está escrito en lenguaje Python; antes de su lanzamiento, la comunidad de Python utilizaba Majordomo, un gestor de listas de correo basado en Perl.

En la actualidad, Mark Sapiro se encarga del mantenimiento de la rama estable 2.1,

,

mientras que Barry Warsaw se centra en la nueva versión 3.X.

Dos principios fundamentales que son clave para el éxito continuado de Mailman:

- Ningún mensaje debería perderse jamás

- Ningún mensaje debería enviarse más de una vez

En Mailman 2, los desarrolladores rediseñaron el sistema de gestión de mensajes para garantizar que estos dos principios tuvieran siempre la máxima prioridad. Esta parte del sistema lleva ya al menos una década funcionando de forma estable y es una de las razones fundamentales por las que Mailman goza hoy en día de tanta popularidad.

volver al inicio

Gestión de rebotes de VERP

VERP son las siglas de «Variable Envelope Return Path» (ruta de retorno de sobre variable).

Se trata de una técnica muy conocida que utilizan las listas de correo para identificar sin lugar a dudas las direcciones de destinatarios que devuelven mensajes.

Cuando la lista de correo recibe un mensaje devuelto, puede tomar medidas útiles, como desactivar la dirección que devuelve el mensaje o eliminarla de la lista de suscriptores.

Existe un formato estándar para los mensajes devueltos, denominado «notificaciones de estado de entrega». Mailman utiliza una biblioteca que contiene decenas de reglas de formato para los mensajes devueltos, todas ellas detectadas en la práctica a lo largo de los veinte años de existencia de Mailman.

VERP aprovecha un requisito del protocolo SMTP básico para ofrecer una detección inequívoca de los mensajes devueltos, reenviando dichos mensajes al remitente de la envoltura.

Esto no es el De: campo del cuerpo del mensaje, pero en realidad el CORREO DE valor establecido durante el diálogo SMTP. Este se mantiene a lo largo de la ruta de entrega y, según las normas, el servidor de correo receptor final debe enviar los mensajes devueltos a esta dirección.

Si el servidor Mailman está mylist@example.org, entonces el remitente de la cabecera codificada en VERP de una publicación en una lista de correo enviada a anne@example.com será:

mylist-bounce+anne=example.com@example.org. Los correos devueltos se envían a la dirección del destinatario codificada mediante VERP. A continuación, Mailman puede analizar el Para: encabezado para identificar al destinatario original como anne@example.com

El uso de VERP requiere que Mailman envíe exactamente una copia del mensaje por destinatario.

VERP requiere un CORREO DE para cada destinatario, y la única forma de hacerlo es enviando una copia única del mensaje.

Este método también ayuda a evitar que el mensaje sea identificado como spam.

volver al inicio

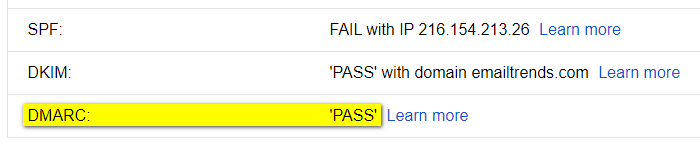

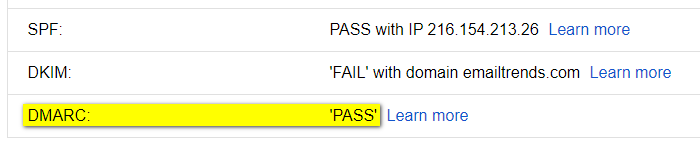

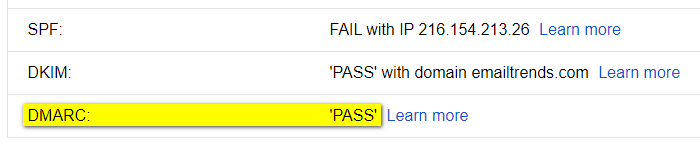

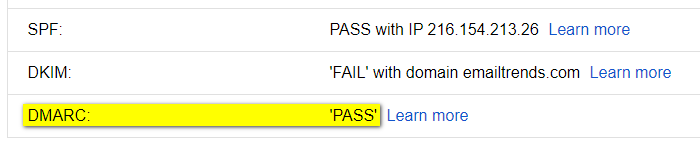

Alineación de las direcciones «De» y «De» del correo electrónico

Durante el periodo de prueba, el valor predeterminado «aplicación CopymailLa configuración «» utiliza un dominio que proporcionamos nosotros como el Correo de dirección (también conocida como dirección de rebote, ruta de retorno o dirección del sobre), que es la dirección a la que se devuelven los correos electrónicos que no se han podido entregar. Esta Correo de el dominio es diferente del De dirección de correo electrónico (la dirección del remitente que ven los destinatarios).

Antes de ponerlo en producción, es necesario realizar algunos cambios en el DNS para autenticar los mensajes enviados con el De dominio.

Las últimas normas de correo electrónico te permiten enviar correos electrónicos autenticados utilizando un subdominio como Correo de dirección (por ejemplo, correel.tudominio.com) sin dejar de poder utilizar el dominio principal como De/Remitente dirección (por ejemplo, info@youremaildomain.com). Para más información, consulte el autenticación avanzada del correo electrónico página.

Esta misma situación puede darse en otros entornos. Le recomendamos que lo consulte con su proveedor de servicios de Internet.

volver al inicio

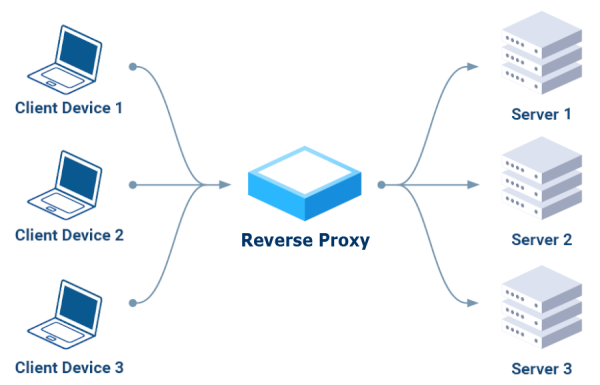

Proxy inverso para servidores SMTP

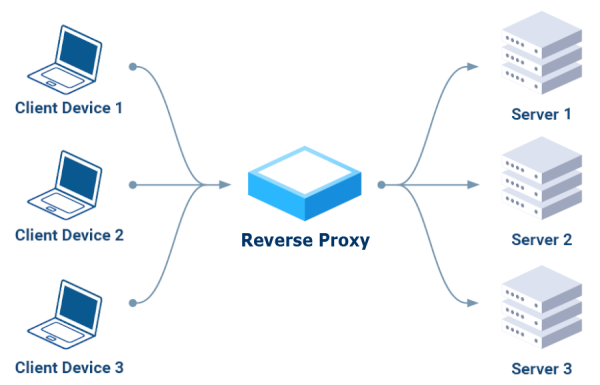

Un proxy inverso es un servidor que se sitúa delante de uno o varios servidores web

para gestionar las solicitudes de los clientes, mejorando así la seguridad, el rendimiento y la escalabilidad.

En lugar de comunicarse directamente con los servidores,

los clientes envían sus solicitudes al proxy inverso,

que las redirige a los servidores correspondientes

actuando como un único punto de acceso seguro.

Ventajas principales:

- Seguridad

Puede bloquear solicitudes maliciosas, cifrar el tráfico,

y proteger los servidores de backend frente a ataques directos.

- Rendimiento

Distribuye el tráfico entrante entre varios servidores, lo que evita la sobrecarga

de un solo servidor y garantiza una mayor disponibilidad.

- Escalabilidad

Permite añadir o eliminar servidores de backend sin interrumpir el servicio,

lo que permite gestionar el aumento del tráfico.

Proxy inverso solo HTTP (capa 7)

En Internet hay varias herramientas disponibles; tras investigar, descartamos en un primer momento aquellas que solo admiten el protocolo HTTP (capa 7):

NO Apache

«Vaya. Tómate un momento para informarte sobre las tecnologías con las que estás trabajando. El correo electrónico utiliza SMTP.

Apache utiliza HTTP. Apache no sabe absolutamente nada de SMTP. Si quieres trabajar con mensajes de correo electrónico, necesitarás una tecnología que utilice SMTP».

– EEAA Comentado el 18 de agosto de 2016 a las 2:49

NO Caddy

«Caddy no puede actuar como proxy para TCP, solo para HTTP sobre TCP.

Utiliza un proxy inverso que pueda actuar como proxy para TCP, como Traefik, Nginx o haproxy, o utiliza este complemento experimental».

– ElevenNotes. Comentario del 24 de septiembre de 2024

A continuación, nos centramos en las tres opciones recomendadas en los comentarios:

«Traefik, NginX o HAProxy», y las instalamos y probamos una por una.

Traefik fue la primera opción.

La mayoría de los tutoriales empezaban con Docker, una plataforma que quería evitar para optar por una solución sencilla,

quizás basada en alguno de los gestores de paquetes de Linux, como YUM para distribuciones basadas en RPM, como Fedora y CentOS,

o APT (Advanced Package Tool), que se utiliza en distribuciones basadas en Debian, como Ubuntu y Debian.

Tras una larga búsqueda, encontramos este artículo reciente, que describe el tipo de instalación que buscábamos:

Configurar Traefik como servicio de systemd.

Una nota: debes cambiar la configuración de SELinux de «Enforcing» a «Permissive».

Una vez más, tras probar dos cursos en Udemy, encontramos este excelente curso:

Curso intensivo de Traefik (sin Docker)

Conseguimos que funcionara reproduciendo los ejemplos proporcionados.

Hacia el final del vídeo, el excelente profesor expresó su total desacuerdo con esta herramienta:

Curso intensivo de Traefik - 53:50 Resumen.

Esto nos desanimó a seguir probando, lo que nos llevó a probar otra cosa.

NginX fue la segunda opción

En este caso, la instalación fue más sencilla; en resumen, se utilizó YUM:

yum install epel-release nginx nginx-mod-stream nginx-mod-mail

Nota: en SELinux, es necesario habilitar el relé:

setsebool -P httpd_can_network_relay 1

Para la formación, hemos optado por ir sobre seguro y hemos contado con el mismo formador que en el curso anterior:

Curso intensivo de NginX (la primera parte termina tras aproximadamente una hora y veinte minutos).

El instructor tampoco está convencido de esta aplicación, en particular del hecho de que actúe tanto como servidor web como proxy inverso:

Curso intensivo de NginX - 1:20:10 Resumen.

El informe termina con «Prefiero HAProxy a NginX», así que decidimos probar también HAProxy.

Por último, también probamos HAProxy.

La instalación resultó ser pan comido, ya que se trata de una aplicación muy habitual,

disponible en todos los gestores de paquetes de Linux; por ejemplo: yum install haproxy

También hemos consultado a nuestro instructor de confianza:

Curso intensivo de HAProxy.

Funciona, pero, por desgracia, NO sirve para la autenticación SMTP:

«No es posible configurar HAProxy de esta manera, porque HAProxy no admite SMTP en absoluto».

– lukastribus Comentado el 17 de agosto de 2023

Un servidor SMTP estándar como proxy inverso

Llegados a este punto, tras dos semanas de pruebas, nos dimos cuenta de que

es mejor utilizar un servidor SMTP estándar como proxy inverso para otros servidores SMTP.

Cumple su función utilizando únicamente el protocolo SMTP, autentifica correctamente las conexiones,

y puede reenviar solicitudes a otros servidores SMTP mediante la función «smarhost».

En Postfix, en el archivo main.cf, como

relayhost = [dirección_del_smarthost]:puerto

En Sendmail, en el archivo sendmail.mc, como

define(`SMART_HOST',`mail.example.com')

volver al inicio

A veces habrás exportado datos de tu sitio web o de tu software empresarial

que contienen información sobre pedidos o datos de clientes.

Quizás solo necesitaras la dirección de correo electrónico y la fecha del pedido.

Una forma de hacerlo es importar todos los datos a Excel, eliminar las columnas que no se necesiten

y exportar las restantes.

This may not work well if the email field also contains the email address description,

for example: “Dave Martin <davemartin@bogusemail.com>”.

Puede resultar engorroso si tienes que repetir la tarea varias veces

o si tienes que explicar todos los pasos a otra persona.

Una expresión regular (abreviada como «regex» o «regexp»),

es una secuencia de caracteres que especifica un patrón de coincidencia en un texto.

Un caso muy sencillo es localizar una palabra escrita de dos formas diferentes en un editor de texto,

la expresión regular serializar coincide tanto con «serialise» como con «serialize».

Una situación más compleja es la sintaxis para identificar elementos en el texto

Tutorial sobre expresiones regulares (Regex)

Vídeo recomendado de YouTube:

«38 minutos muy bien empleados, merece totalmente la pena »:

Cómo buscar cualquier patrón de texto

(a partir del minuto 25 se explica la sintaxis para extraer direcciones de correo electrónico)

Guía rápida para el uso de expresiones regulares

Las expresiones regulares suelen ser compatibles

en editores de texto avanzados como Notepad++ o Atom.

También hay herramientas gratuitas en línea disponibles, una de ellas es:

https://regexr.com: un servicio en línea para aprender, crear y probar expresiones regulares.

Explicación de la interfaz web:

«Expresión» es el campo que contiene la sintaxis de expresiones regulares.

«Texto» es el contenido que deseas analizar.

En «Herramientas > Lista» se mostrarán los resultados de la extracción.

Expresión:

[a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+

Texto:

Dave Martin

615-555-7164

173 Main St., Springfield, RI 55924

davemartin@bogusemail.com

Charles Harris

800-555-5669

969 High St., Atlantis VA 34075

charlesharris@bogusemail.com

Eric Williams

560-555-5153

806 1st St., Faketown AK 86847

laurawilliams@bogusemail.com

Herramientas > Lista:

$&\n

Resultado:

davemartin@bogusemail.com

charlesharris@bogusemail.com

laurawilliams@bogusemail.com

Ejemplo 2: para extraer la dirección de correo electrónico y la fecha

Expresión:

","(.*?)([a-zA-Z0-9._-]+@[a-zA-Z0-9._-]+\.[a-zA-Z0-9_-]+)(.*?)",".*",(\d{2}\.\d{2}\.\d{4})

Texto:

"lorem ipsum dolor sit amet","Robert Farrell <rmfarrell@bogusemail.com>","",02.01.2024, ,5379,

"consectetur adipiscing elit","""Mesa, Rene <rmesa@bogusemail.com>""","",04.01.2024, ,20826,

"sed do eiusmod tempor incididunt","Antonio Bugan <antonio@bogusemail.com>","",04.01.2024, ,2856,

"ut labore et dolore magna aliqua","Crawley Down Tennis Club <hello@bogusemail.com>","",05.01.2024, ,4453,

Herramientas > Lista:

2, 4\n

Resultado:

rmfarrell@bogusemail.com,02.01.2024

rmesa@bogusemail.com,04.01.2024

antonio@bogusemail.com,04.01.2024

hello@bogusemail.com,05.01.2024

Guía rápida para el uso de expresiones regulares

. - Any Character Except New Line

\d - Digit (0-9)

\D - Not a Digit (0-9)

\w - Word Character (a-z, A-Z, 0-9, _)

\W - Not a Word Character

\s - Whitespace (space, tab, newline)

\S - Not Whitespace (space, tab, newline)

\b - Word Boundary

\B - Not a Word Boundary

^ - Beginning of a String

$ - End of a String

[] - Matches Characters in brackets

[^ ] - Matches Characters NOT in brackets

| - Either Or

( ) - Group

Quantifiers:

* - 0 or More

+ - 1 or More

? - 0 or One

{3} - Exact Number

{3,4} - Range of Numbers (Minimum, Maximum)

fuente: fragmentos de código de GitHub

volver al inicio

Cómo proteger los dominios «NO-MAIL»

La mayoría de las empresas y organismos públicos registran varios nombres de dominio.

Las empresas suelen adquirir más de un dominio para evitar errores de los usuarios y proteger sus marcas.

Otras veces, para promocionar eventos o proyectos que merecen una visibilidad especial.

El número puede oscilar entre unas pocas docenas de dominios y varios cientos para una sola actividad.

Van desde unos doscientos en el ayuntamiento de una gran ciudad hasta los miles de Ferrari y Goldman Sachs.

Las cifras son asombrosas si se tiene en cuenta el número total de dominios registrados,

que, según Verisign, a finales de 2022 alcanzó los 350 millones de nombres de dominio.

Muchos de estos dominios se utilizan como «escaparate». En el sitio web no aparecen direcciones de correo electrónico.

Las solicitudes de contacto suelen redirigirse a formularios que hay que rellenar o a canales de redes sociales.

La gestión del envío de correos electrónicos, con las autenticaciones necesarias (SPF, DKIM, DMARC, etc.), se está volviendo cada vez más compleja.

Por este motivo, normalmente solo se utiliza un dominio para las comunicaciones externas oficiales por correo electrónico.

Sin embargo, la idea de proteger la presencia en línea puede resultar ser un arma de doble filo.

Los «dominios de escaparate» mal configurados pueden ser fácilmente objeto de abuso por parte de personas malintencionadas.

A menudo se aprovechan del nombre conocido del remitente para ganarse la confianza de los destinatarios y les piden que realicen acciones

que revelan información confidencial o que abran enlaces y archivos adjuntos.

Los destinatarios corren el riesgo de poner en peligro la seguridad de sus sistemas,

permitiendo el acceso desde el exterior a bandas de delincuentes informáticos.

Los complejos sistemas de autenticación mencionados anteriormente también tienen sus aspectos positivos.

El protocolo DMARC se diseñó para hacer frente a los correos electrónicos falsos,

con el fin de evitar que personas u organizaciones no autorizadas se hagan pasar por nuestros remitentes.

Una configuración rápida te permite indicar que un dominio determinado NO está en uso,

advirtiendo a los destinatarios de que rechacen cualquier correo electrónico procedente de ese dominio.

Basta con introducir un registro (una sola línea) en el DNS del dominio con esta indicación:

_dmarc.tudominio.com. TXT "v=DMARC1; p=reject"

Que esta regla se aplique o no depende del sistema que reciba los mensajes.

La buena noticia es que el protocolo DMARC es un estándar aprobado por la IETF desde marzo de 2015.

La mayoría de los servicios de correo electrónico en línea lo implementan para proteger a sus usuarios.

Los mensajes procedentes de dominios «NO-MAIL» serán devueltos automáticamente.

De este modo, además de proteger a su empresa contra posibles abusos, evitará que se utilicen por error dominios «antiguos», como

,

que ya no están autorizados para enviar mensajes ni están autenticados.

¿Por qué utilizan las empresas los SMS?

El problema: correos electrónicos sin leer, llamadas sin contestar

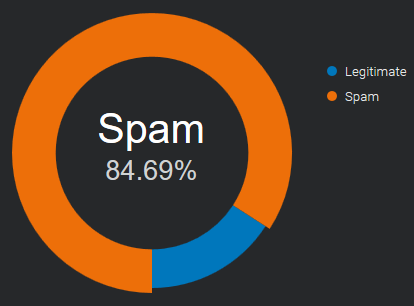

La bandeja de entrada del correo electrónico está repleta de mensajes que compiten por captar la atención del consumidor,

lo que dificulta aún más que las empresas consigan llamar la atención de sus clientes actuales y potenciales.

Conseguir que alguien lea un correo electrónico importante (o incluso que te atienda por teléfono)

cada vez resulta más difícil.

El 48 % de los consumidores tiene más de 50 mensajes sin leer en su bandeja de entrada.

La mayoría de los consumidores evita borrar los mensajes sin leer, por lo que los correos electrónicos se siguen acumulando.

– fuente: ZipWhip «Por qué tus clientes ya no leen tus correos electrónicos » (pdf, 15 MB)

Algunas actualizaciones son urgentes y pueden ser críticas. Enviarlas por correo electrónico conlleva el riesgo

de que el mensaje no se lea o acabe en la carpeta de correo no deseado.

Cuando se les preguntó «¿cuántas cuentas de correo electrónico tienes?», el 77 % respondió «dos o más».

Por lo general, solo se configura una en el smartphone.

Llamar a los clientes y NO obtener respuesta

o que la llamada se desvíe al buzón de voz,

es algo cada vez más habitual.

El 97 % de los consumidores admite que ignora las llamadas de empresas y de números desconocidos.

– Fuente: ZipWhip «Por qué tus clientes ya no contestan al teléfono» (pdf, 15 MB)

La solución: envíame un mensaje

La COVID-19 ha incrementado el uso de dispositivos electrónicos,

El 64 % de las personas encuestadas afirmó: «Paso más tiempo con el móvil».

El 58 % de los consumidores afirma que los mensajes de texto son la forma más eficaz que tienen las empresas de ponerse en contacto con ellos rápidamente.

– Fuente: ZipWhip, «State of texting 2021» (PDF, 21 MB)

Incluso en el comercio electrónico, donde normalmente se requiere una dirección de correo electrónico para registrarse,

algunas grandes empresas, entre ellas Amazon, ofrecen la posibilidad de registrarse mediante el número de teléfono móvil.

La explicación: cinco buenas razones para enviar mensajes de texto

-

Es inmediato

Los mensajes de texto casi siempre se leen, normalmente segundos después de recibirlos.

Las tasas de apertura superan el umbral del 95 % (de este 95 %, el 90 % se produce en los tres minutos siguientes a la entrega).

Los mensajes SMS son breves y concisos; las comunicaciones son esenciales e inmediatas.

-

Es muy sencillo:

No necesitan conexión a Internet para llegar a su destinatario.

Permite que tu marca llegue a públicos que no están muy familiarizados con la tecnología.

Su uso es similar al de los vídeos (rápido, instantáneo, y se puede resumir en 160 caracteres).

-

Es omnipresente

Los SMS son compatibles con todos los teléfonos móviles del planeta, sin necesidad de instalar nuevas aplicaciones.

El smartphone (o el teléfono móvil de antigua generación) está siempre al lado de su propietario, como la cartera y las llaves de casa.

Ofrece la posibilidad de interactuar con un cliente esté donde esté, a través de un canal fiable.

-

Es barato

El envío de mensajes SMS tiene un coste reducido.

La longitud media de los mensajes enviados no supera los 155 caracteres (el límite es de 160 caracteres por mensaje).

El uso de mensajes de texto junto con llamadas telefónicas o correos electrónicos puede ahorrar tiempo a la hora de comunicarse con los clientes.

-

Es interactivo

La comunicación se produce a través de un canal «sin carga», no es «impulsada» ni «forzada».

Los SMS se asocian con mayor importancia, por lo que es más probable que se abran y se lean. También es más probable que se respondan.

El lenguaje de los mensajes de texto es sencillo y fomenta la interacción. Las tasas de respuesta alcanzan hasta el 45 %.

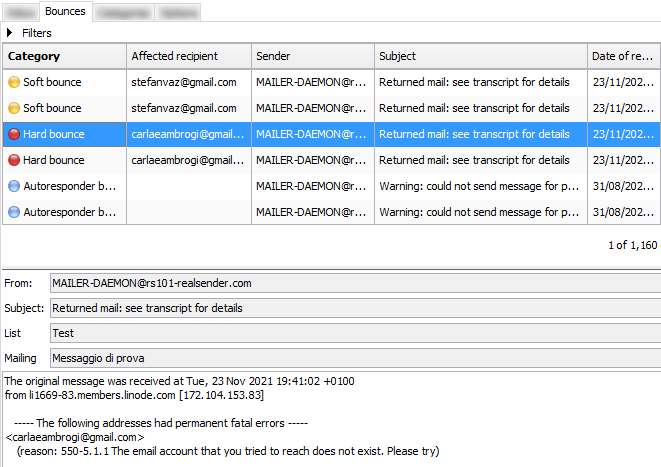

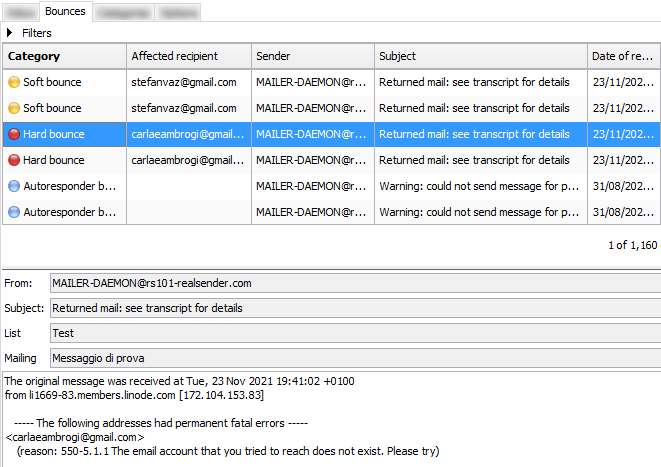

Cómo gestionar los correos electrónicos devueltos

Los correos electrónicos devueltos, o simplemente «devueltos», son aquellos que un MTA (agente de transferencia de correo) envía automáticamente

al remitente,

para informarle de que el destinatario NO ha recibido correctamente el mensaje

El asunto suele ser «Correo devuelto: consulte el texto del mensaje para obtener más detalles».

La información explicativa sobre el rebote, un código con una descripción, se encuentra en el cuerpo del mensaje.

El «código de estado» debería identificar claramente el tipo de error que provocó el rebote

pero, a menudo, los códigos y las descripciones que utiliza cada proveedor de servicios de correo electrónico

deben analizarse e interpretarse para clasificar correctamente el rebote.

¿Cuáles son los riesgos asociados a los correos electrónicos devueltos?

El envío de correos electrónicos a destinatarios erróneos o inactivos se considera una «práctica de spam».

no puedes ignorarlos

Si quieres llegar al resto de tu lista, lo mejor es dejar de enviar mensajes a la parte «defectuosa» de la misma.

A veces, a esto se le llama «higiene de la lista».

deberías entender su significado

Existen tres tipos de notificaciones de estado de entrega (DSN):

Éxito: el correo electrónico se ha entregado (la notificación solo se envía si así lo solicita el remitente)

Rebote duro: se ha producido un error permanente

Rebote blando: se ha producido un error temporal

Rebote duro (código de estado 5.XXX.XXX): la dirección de correo electrónico generó un error permanente

como «550 5.1.1 … Usuario desconocido» o «5.1.2 … Host desconocido»

Un error permanente indica que nunca más debe enviar mensajes a ese destinatario.

Un solo mensaje devuelto debería activar el bloqueo de la dirección de correo electrónico.

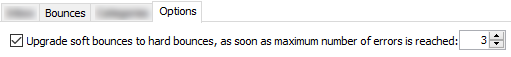

Devolución temporal (código de estado 4.XXX.XXX): la dirección de correo electrónico generó un error temporal

como «452 4.2.2 … Bandeja de entrada llena»

Un error transitorio indica que puede volver a intentar el envío en el futuro.

Al menos tres mensajes devueltos, en un intervalo de pocos días, deberían activar el bloqueo de la dirección de correo electrónico.

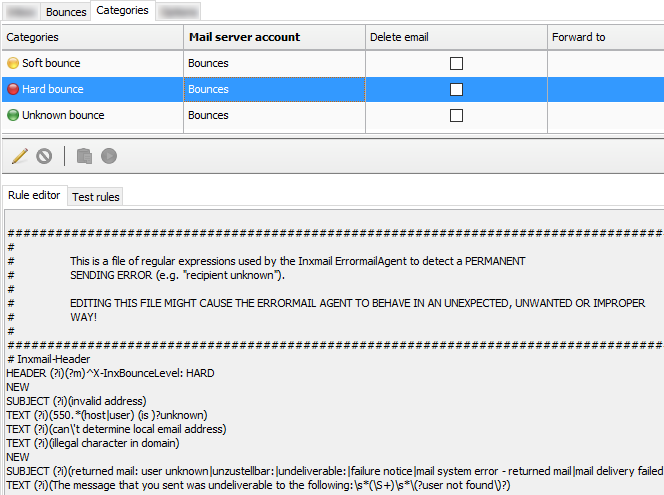

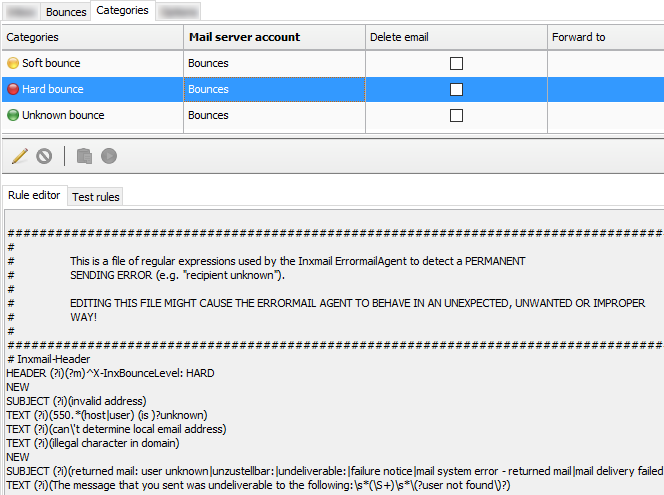

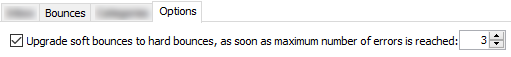

deberías saber cómo funciona la gestión de rebotes (y cómo ajustarla)

- Todos los mensajes recibidos se descargan mediante una aplicación

se ponen a disposición para su revisión manual, ya sea a través de la interfaz de la aplicación o mediante un archivo JSON

- La clasificación sigue una serie de reglas que se pueden modificar

- Las opciones definen cuándo los rebotes blandos se «convertirán» en rebotes duros

» Volver al inicio

Comprueba el número de rebotes

A veces, un error de configuración tanto por parte del remitente como del destinatario

puede provocar un rebote temporal o incluso un rebote definitivo.

Es recomendable comprobar el número de mensajes devueltos de la última semana

para ver si los valores son los mismos que antes o si hay alguna anomalía.

Si hay algún problema, lo notarás de inmediato.

Leer los detalles de los mensajes devueltos te ayudará a encontrar la causa.

Algunos sistemas permiten definir el número de días (por ejemplo, 180)

transcurridos los cuales se descarta la información de rebote de un suscriptor.

De este modo, el servidor SMTP intentará ponerse en contacto con ese destinatario de nuevo.

Los bloqueos activados por error se eliminarán automáticamente

pero la reputación del servidor SMTP puede verse afectada.

» Volver al inicio

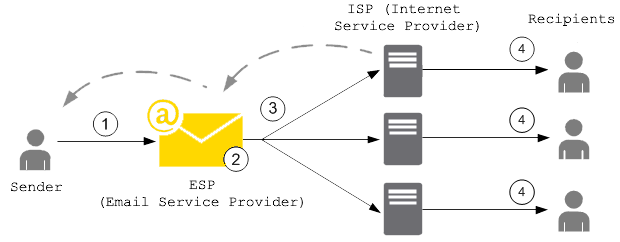

Nuevas tendencias en el tratamiento de rebotes

En una frase: más vale prevenir que curar.

Para evitar dañar la reputación de sus servidores SMTP,

cada vez más ESP (proveedores de servicios de correo electrónico) utilizan una«lista de supresión de correos electrónicos»

que actúa antes de que los mensajes lleguen al buzón del destinatario.

Cuando un cliente envía un correo electrónico que da lugar a un rebote permanente,

la dirección de correo electrónico que ha provocado el rebote se añade a la lista de exclusión.

La lista de exclusiones se aplica a todos los clientes. En otras palabras,

si un cliente distinto intenta enviar un correo electrónico a una dirección que figura en la lista de exclusiones,

el servidor SMTP no lo enviará, ya que la dirección de correo electrónico está excluida.

El uso de servidores SMTP con IP dedicada puede evitar algunos problemas relacionados con el uso compartido de reputación.

Por ejemplo, la «lista de supresión de correo electrónico» solo puede limitarse a tu dirección IP,

de modo que, si otro cliente provoca que el servidor SMTP sea incluido en una lista negra y se produzcan los rebotes correspondientes,

tus envíos de correo no se verán afectados.

» Volver al inicio

Códigos de estado de los mensajes devueltos

Los códigos de estado utilizados para identificar los rebotes definitivos y los rebotes temporales tienen la siguiente sintaxis:

código-de-estado = clase «.» asunto «.» detalle

Los códigos de estado constan de tres campos numéricos separados por «.».

- el primer subcódigo (clase) indica si el intento de distribución se realizó con éxito

- el segundo subcódigo (asunto) indica la posible causa de cualquier anomalía en la entrega

- el tercer subcódigo (detalle) indica una condición de error específica

El subcódigo (clase) ofrece una clasificación general del estado.

Los valores que figuran para cada clase se definen de la siguiente manera en los documentos RFC 3463 y RFC 6522:

2.XXX.XXX Éxito (NO se envía a menos que lo solicite el remitente)

El código de éxito indica que el DSN informa de una acción de entrega positiva.

Los subcódigos de detalle pueden proporcionar información sobre las transformaciones necesarias para la entrega.

4.XXX.XXX Fallo transitorio persistente

Un fallo transitorio persistente es aquel en el que el mensaje enviado es válido,

pero la persistencia de alguna condición temporal ha provocado el abandono o el retraso de los intentos de envío del mensaje.

Si este código acompaña a un informe de fallo de entrega, es posible que el envío se realice con éxito en el futuro.

5.XXX.XXX Fallo permanente

Un fallo permanente es aquel que probablemente no se resolverá reenviando el mensaje en su forma actual.

Para que la entrega se realice con éxito, es necesario realizar algún cambio en el mensaje o en el destino.

Algunos ejemplos de código y descripciones:

2.0.0: Enviado (mensaje aceptado para su entrega)

4.2.2: Superado el límite de cuota

4.4.5: Espacio en disco insuficiente

5.0.0: Nombre de dominio no válido

5.1.1: Usuario desconocido

5.7.1: Contenido del mensaje rechazado

» Volver al inicio

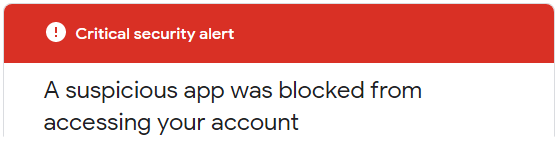

¿Cómo puedo comprobar si mi SMTP es seguro?

Ante el aumento de los ataques de ransomware en la década de 2020

, ¿es seguro el correo electrónico, nuestro principal canal de comunicación en Internet?

Los servidores SMTP constituyen una infraestructura especialmente sensible.

Pueden distribuir mensajes de correo electrónico en nuestro nombre,

que nuestros destinatarios aceptan como procedentes de remitentes de confianza

ya que el servidor de envío los autentifica correctamente.

Los servidores SMTP constituyen una infraestructura especialmente sensible.

Difunden mensajes de correo electrónico en nuestro nombre,

que nuestros destinatarios aceptan como procedentes de remitentes de confianza

porque están debidamente autenticados por el servidor SMTP del remitente.

¿Qué ocurre si otra persona utiliza tu servidor SMTP?

¿Cómo puedo comprobar si mi servidor SMTP es seguro?

El uso de infraestructuras sensibles en Internet

requiere un alto nivel de protección para evitar abusos.

Si intentas enviar mensajes a través de smtp.gmail.com

,

serás bloqueado y recibirás esta «Alerta de seguridad crítica»:

Aplicación menos segura bloqueada

Google ha bloqueado la aplicación que intentabas utilizar

porque no cumple con nuestros estándares de seguridad. [...]

La única alternativa es utilizar OAuth2, un protocolo que no comparte datos de contraseñas

sino que utiliza tokens de autorización para verificar la identidad.

Los servidores de correo más utilizados en Internet (datos de agosto de 2021) son:

Exim (58 %), Postfix (35 %), Sendmail (4 %)

Para seguir utilizando tu propio servidor de correo

y reducir así el riesgo de sufrir un ataque informático,

los requisitos mínimos que debes comprobar son:

-

Aceptar únicamente autenticación segura

El nombre de usuario y la contraseña deben transmitirse a través de conexiones seguras,

Normalmente, el puerto 587 con TLS , el puerto 25 con TLS o el puerto 465 con SSL

Las comunicaciones de datos confidenciales en texto sin cifrar están desactivadas

-

Se debe comprobar la dirección «Mail-From» (el remitente),

solo podrán pasar aquellos a los que hayas autorizado

-

Configura Fail2ban para bloquear todos los ataques externos

y evitar así los intentos de forzar tus medidas de seguridad.

En concreto, Fail2ban debería bloquear todos los intentos repetidos:

- intentar iniciar sesión con un nombre de usuario o una contraseña incorrectos

- para enviar correos electrónicos con un remitente no autorizado

- para interrumpir la conexión SMTP durante el proceso de autenticación

(las conexiones interrumpidas repetidas hacen que el servicio SMTP no esté disponible para los usuarios legítimos)

El bloqueo suele producirse tras entre tres y diez intentos

y bloquea la dirección IP de origen durante un periodo de entre tres y veinticuatro horas.

Es bastante fácil comprobar estos puntos y decidir si

tu infraestructura SMTP necesita una actualización de seguridad.

Fail2ban protege tu servidor contra ataques de fuerza bruta y DDoS.

Funciona como si, cuando un desconocido llama a la puerta,

tras un cierto número de golpes, la puerta desapareciera.

Un testimonio de Hacker News:

Llevo varios años gestionando mi propio servidor de correo y creo que muchos otros aquí

utilizan soluciones como Mail-in-a-box, mailcow, Mailu, etc.

Hasta la pandemia del coronavirus nunca había tenido grandes problemas con mi servidor de correo, pero en las últimas semanas

he recibido un volumen de tráfico entrante muy elevado, que ha sido demasiado para mi servidor y me ha obligado a reiniciarlo manualmente cada vez...

[...] Edición: He cambiado la configuración de fail2ban y he descubierto que era el objetivo principal

de ataques de fuerza bruta, contra los que debería poder protegerme con herramientas como fail2ban

Fail2ban es una aplicación de análisis de registros que supervisa los registros del sistema

en busca de indicios de un ataque automatizado.

Cuando se detecta un intento de ataque, utilizando los parámetros definidos,

Fail2ban añade una nueva regla al cortafuegos (iptables o firewalld)

para bloquear la dirección IP del atacante, ya sea durante un periodo de tiempo determinado o de forma permanente.

Fail2ban también puede avisarte por correo electrónico de que se está produciendo un ataque.

Fail2ban se centra principalmente en los ataques SSH, aunque se puede configurar adicionalmente

para que funcione con cualquier servicio que utilice archivos de registro y pueda ser objeto de un ataque.

Se utiliza mucho. Si lo buscas en Google, es fácil encontrar

ejemplos de configuración para proteger los servidores de correo.

Configuración de DNS para enviar correos electrónicos

¿Qué configuración DNS del dominio se necesita para enviar correos electrónicos?

Los proveedores de servicios de correo electrónico suelen exigir que se verifique el dominio del remitente

antes de utilizar sus servidores SMTP. Esto se debe a dos razones:

-

Demuestre la propiedad del dominio

Al gestionar el DNS, demuestra que controla el dominio del remitente

Esto significa que no está utilizando el dominio de otra persona (suplantación de identidad)

-

Envío de correos electrónicos autenticados

Al configurar la autenticación SPF y DKIM, los destinatarios reconocen tus mensajes

como procedentes de un remitente «auténtico»

Si tu dominio y tu proveedor de SMTP gozan de buena reputación

los mensajes deberían llegar a la bandeja de entrada de los destinatarios

Resumen:

Proveedores de servicios de correo electrónico: requisitos para los remitentes verificados

A continuación se enumeran algunos de los principales proveedores que hemos analizado, por orden alfabético.

A finales de julio de 2021, probamos la configuración básica necesaria para empezar a enviar correos electrónicos.

El dominio verificado era «emailperfect.com». Se registró en 2012 y nunca se había utilizado para enviar correos electrónicos anteriormente.

| Nombre del proveedor |

Alineación del dominio «De»

con DKIM |

Alineación del dominio «Mail-From» de SPF con

|

Notas |

| Amazon SES |

Sí (3 registros CNAME) |

NO (@amazonses.com) |

|

| Mailgun |

Sí (registro TXT) |

Sí (registro TXT) |

Comprobación de entrega en Hotmail y Yahoo* |

| Mailjet |

Sí (registro TXT) |

NO (@mailjet.com) |

Comprobación de entrega en Hotmail y Yahoo* |

| RealSender |

Sí (2 registros CNAME) |

Sí (registro TXT) |

dirección IP dedicada |

| Sendgrid |

Sí (2 registros CNAME) |

Sí (registro CNAME) |

Comprobación de entrega de Hotmail* |

Sendinblue |

NO (sendinblue.com) |

NO (@aa.d.sender-sib.com) |

NO es necesario verificar el remitente |

| Smtp2go |

Sí (1 registro CNAME) |

Sí (registro CNAME) |

|

* = enviamos un mensaje a cada una de las siguientes cuentas de correo electrónico y anotamos si había algún indicio de que debiéramos volver a comprobarlo:

Gmail, Hotmail, Yahoo, GMX, Aruba, Tiscali, Exchange Online

¿Por qué es tan importante que el remitente esté verificado?

En 2021 consideramos obligatorio que el dominio del remitente esté autenticado

para que el destinatario sepa que la dirección de correo electrónico del remitente no ha sido falsificada.

La verificación preventiva de la autenticación también reduce en gran medida el riesgo de uso indebido de los sistemas de envío.

Por este motivo, hemos «eliminado» un proveedor de la lista:

No exige la validación del dominio antes de permitir el envío de mensajes.

¿Qué es la alineación de dominios?

Al enviar un mensaje, nos encontramos ante dos dominios:

- en la dirección del remitente, que es visible para los destinatarios

- en la dirección «Mail-From» (también denominada «remitente del sobre» o «ruta de retorno»),

,

que está oculta y es gestionada directamente por el proveedor de servicios de correo electrónico (ESP) para recibir los correos devueltos

El requisito de «coincidencia de dominios» se resume en esta frase:

«cuando un remitente autentica su correo electrónico mediante SPF o DKIM,

al menos uno de los dominios debe coincidir con el dominio del campo "De" del mensaje».

¿Qué es mejor, el registro CNAME o el registro TXT?

Para la autenticación DKIM, es más sencillo implementar un registro CNAME.

Se puede obtener el mismo resultado añadiendo un registro TXT de 2048 bits, pero es más complicado.

Además, la delegación del registro DKIM a través de CNAME permite a tu proveedor

modificar su clave cuando sea necesario por motivos de seguridad.

En el caso de la autenticación SPF mediante un registro CNAME, la dirección «Mail-From»

será un subdominio gestionado por tu proveedor de servicios de correo electrónico, como por ejemplo: bounce.nombre-de-tu-empresa.org.

El proveedor se encargará tanto de la autenticación SPF como de los mensajes devueltos.

El registro TXT para la autenticación SPF es la mejor opción con servidores de correo electrónico como Zimbra o Exchange,

donde cada remitente recibe directamente los mensajes devueltos.

Solo hay un registro TXT para la autenticación del dominio,

lo que puede resultar difícil de mantener si gestionas varios servidores SMTP.

¿Qué es una dirección IP dedicada?

La «dirección de Protocolo de Internet» o «dirección IP»

es similar a un número de teléfono fijo o móvil.

La mayoría de los servicios SMTP proporcionan direcciones IP «compartidas» a sus clientes.

Cada vez que se envía un correo, se asigna una dirección IP diferente.

«Dirección IP dedicada» significa que la dirección IP desde la que se envían los correos electrónicos no cambiará con el tiempo.

Esto permite un mayor control sobre la reputación del remitente, que no se verá afectada por el uso que hagan otros.

¿Deberíamos gestionar directamente la configuración DNS del dominio de la empresa?

No necesariamente, porque requiere ciertos conocimientos técnicos.

La dirección de la empresa debe ser consciente de que unos pocos cambios en la configuración del DNS

pueden acarrear graves consecuencias, tales como:

- redirigir a los visitantes del sitio web a otro servidor web

- redirigir los mensajes entrantes a otro servidor de correo

- impedir la autenticación del correo electrónico para que los mensajes se consideren spam o sean rechazados

» Volver al inicio

Cómo gestionar las listas de correo

¿Cómo gestionar las listas de correo con visión de futuro?

-

En primer lugar: ¿por qué utilizar un gestor de listas de correo?

Los sistemas CRM (como Salesforce y Microsoft CRM)

y los servicios de correo electrónico empresarial (como Office 365 y Google Apps Gmail)

no son adecuados para envíos masivos.

Se crearon para la comunicación individualizada.

A menudo, para evitar abusos, imponen límites diarios de envío.

Muchas veces las empresas tienen que enviar correos electrónicos a la mayoría de sus contactos o a algunos grupos seleccionados.

Los envíos masivos deben gestionarse con sistemas específicos,

capaces de procesar grandes cantidades de mensajes y bajas automáticas.

-

Segundo paso: ¿dónde buscar estas soluciones?

La respuesta más sencilla es buscar ofertas de «SaaS» (Software as a Service)

(Mailchimp es el sistema más conocido; Inxmail es menos conocido, pero lo utilizan las grandes empresas).

La elección entre la instalación local y los servicios en la nube siempre es importante.

Nuestra opinión es que la opción local ayuda a «recuperar el control del correo electrónico», algo que promovemos.

Incluso si decides utilizar una aplicación autohospedada en la nube,

esto te permite cambiar fácilmente de proveedor sin dejar de utilizar la misma solución.

-

Cabe destacar tres soluciones:

- Sendy es una herramienta consolidada, pero es de «código cerrado» y de pago.

- Listmonk es de código abierto. La versión 1 se lanzó en 2021. Se ha desarrollado en Go,

se distribuye como un binario independiente y la única dependencia es una base de datos Postgres. En GitHub cuenta con 5,4 mil estrellas

- Mailtrain también es de código abierto. La primera versión se lanzó en 2016 y la versión 2, en 2021.

Utiliza una base de datos MySQL. En GitHub cuenta con 4,8 mil estrellas.

En busca de una interfaz limpia, una solución basada en listas, fácil de mantener

y fácil de restaurar en caso de problemas, hemos considerado que Listmonk es la mejor opción.

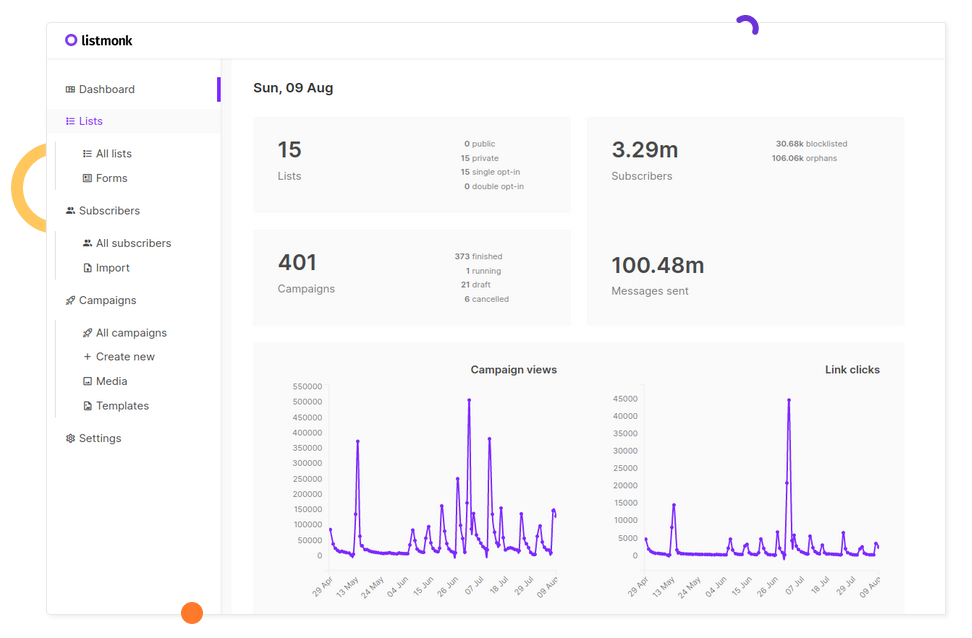

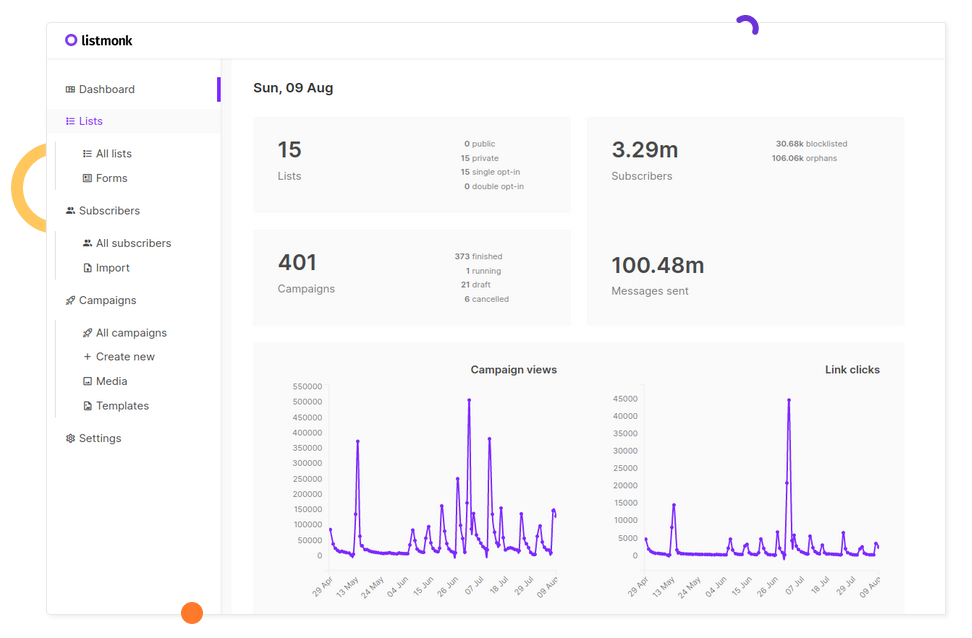

listmonk es un gestor de listas de correo y boletines informativos de alto rendimiento que se aloja en un servidor propio.

Se distribuye como un binario independiente y su única dependencia es una base de datos Postgres.

Primeros pasos de la solicitud

Este es el anuncio original publicado en Hacker News:

knadh, el 12 de julio de 2019 [–]

Soy el autor. Para poner en contexto por qué se creó listmonk, en el trabajo (empresa financiera regulada),

tenemos que enviar correos electrónicos, en su mayoría actualizaciones importantes, a más de 1,5 millones de clientes de forma regular.

Utilizamos phpList durante mucho tiempo y luego probamos MailTrain y Sendy antes de decidir finalmente reinventar la rueda

tras encontrarnos con una serie de problemas, de los cuales se mencionan a continuación algunos de los más importantes.

- Rendimiento. Tiempos excesivamente largos para enviar correos electrónicos.

phpList se ralentizó hasta el punto de tardar varios días en procesar una campaña.

listmonk puede generar N goroutines (~hilos) y enviar correos electrónicos a múltiples servidores SMTP.

En una instancia EC2 estándar, somos capaces de enviar más de 1,5 millones de correos electrónicos en un par de horas.

- Las importaciones de suscriptores eran extremadamente lentas. La integración directa para mantener a los suscriptores sincronizados con CRM externos resultaba engorrosa.

Las inserciones directas en la base de datos eran complicadas debido a las complejas estructuras de las tablas. listmonk importa 10 000 registros por segundo a una base de datos Postgres en una instancia EC2 estándar.

- Segmentación. A menudo, tenemos que segmentar rápidamente a los usuarios según atributos y condiciones personalizados y enviarles una actualización.

listmonk admite expresiones SQL para segmentar a los usuarios según sus atributos, que se definen como mapas JSON arbitrarios (gracias al tipo JSONB de Postgres).

- Falta de plantillas dinámicas. Las plantillas de listmonk admiten expresiones de plantillas Go, por lo que es posible escribir lógica en los mensajes para hacerlos dinámicos.

Kailash Nadhises un desarrollador muy activo en el ámbito del software libre y de código abierto (FOSS).

Trabaja en Zerodha, la mayor correduría de bolsa de la India.

El blog del equipo técnico de Zerodha se publica en zerodha.tech.

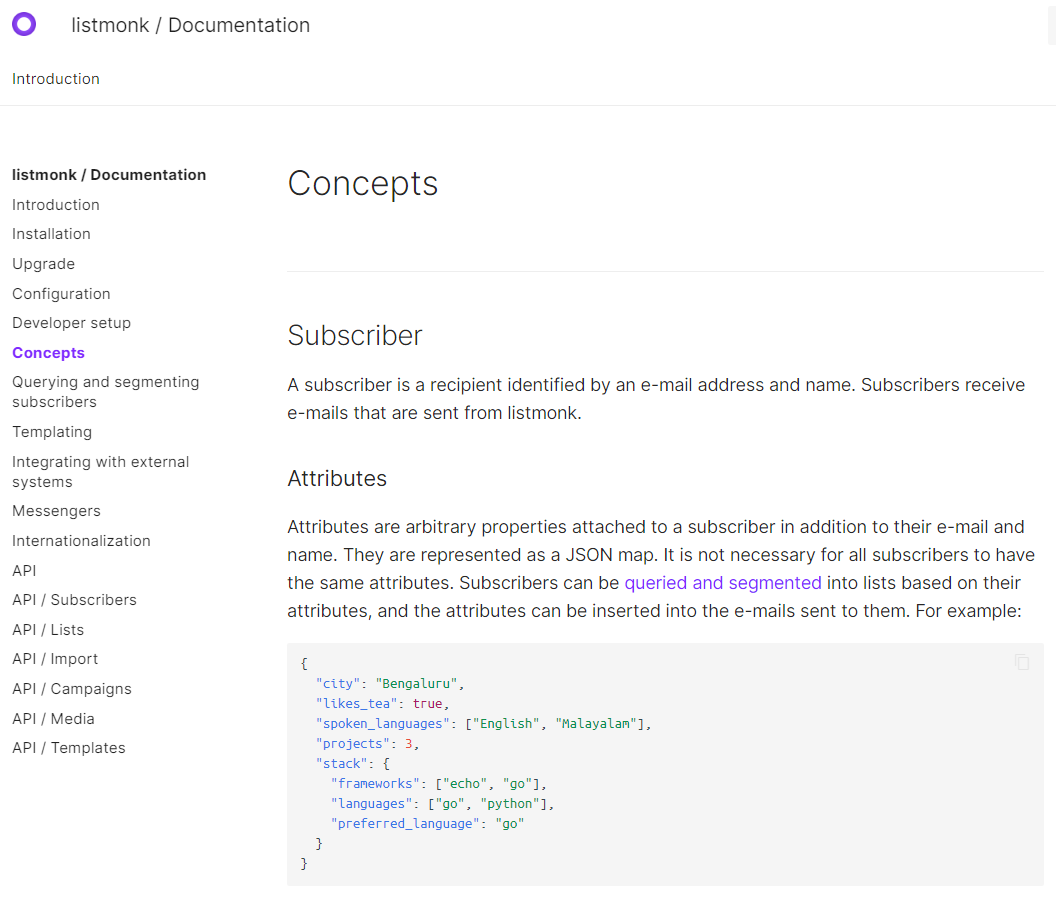

Los detalles

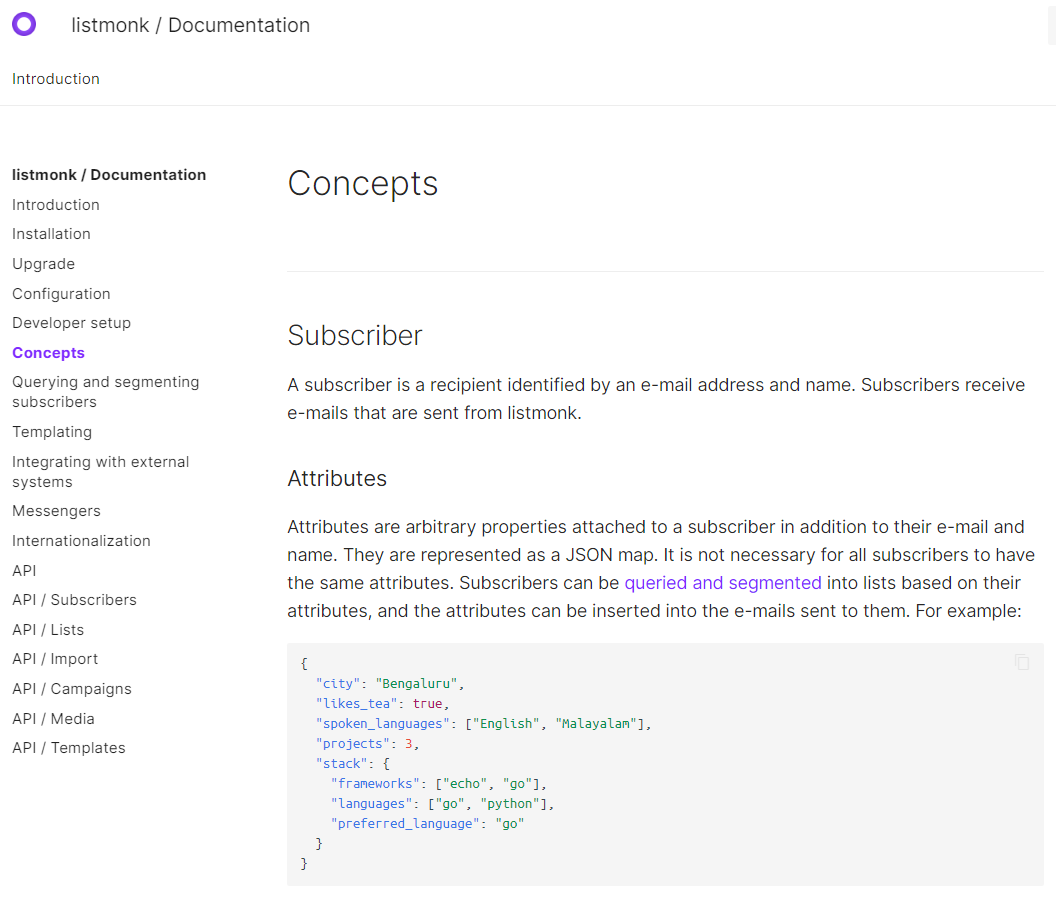

Listmonk cuenta con una amplia documentación tanto para el uso estándar (a través de la interfaz web) como para desarrolladores (a través de la API).

La solución es adecuada tanto para listas grandes (de hasta millones de suscriptores) como para grupos pequeños.

Gracias a la función de consulta y segmentación de suscriptores,

te permite consultar y exportar una selección de suscriptores en función de sus perfiles y atributos.

Los datos extraídos se pueden importar fácilmente a una nueva lista de correo específica.

Carece de algunas funciones importantes, como la gestión de los mensajes devueltos.

Pero debería estar disponible en la próxima versión principal:

Procesamiento de mensajes devueltos #166

Vista previa de la captura de pantalla del procesamiento de mensajes devueltos

Aspectos técnicos

En el pasado utilizamos otra aplicación de Go: RealSender - DMARC REPORTS.

Fuente: dmarc-report-converter. Funcionó de inmediato y sin ningún problema.

«El sistema de gestión de bases de datos PostgreSQL, con más de dos décadas de desarrollo a sus espaldas,

es hoy en día la base de datos de código abierto más avanzada que existe».

-- Breve historia de PostgreSQL - https://www.postgresql.org/docs/9.3/history.html

Tuvimos una pequeña experiencia al respecto cuando trabajamos en el pasado con la instalación del servidor Inxmail Professional.

En 2017, Inxmail GmbH anunció que solo ofrecería compatibilidad con PostgreSQL, dejando de lado todas las demás bases de datos:

A partir del 1 de enero de 2019, nos centraremos en la base técnica óptima y dejaremos de ofrecer soporte

para servidores Windows, así como para bases de datos MySQL, Oracle y MS SQL Server.

Esto significa que solo ofreceremos soporte para Inxmail Professional basado en servidores Linux y PostgreSQL.

-- Solución de licencia de Inxmail Professional: Cambios en nuestro soporte técnico

https://www.inxmail.de/files/files/de/downloads/Inxmail-Professional-licence-solution-EN.pdf

Sin duda, es una buena opción y una inversión en conocimientos valiosos para los principiantes.

Los cursos en línea de Udemy pueden ayudarte con la instalación inicial y el mantenimiento de PostgreSQL.

El código abierto conlleva riesgos: ¿se seguirá manteniendo en el futuro un proyecto reciente, lanzado en 2019?

Nadie lo sabe; quizá, en el peor de los casos, algún otro desarrollador se encargue de él, pero:

- parece esencial en cuanto a sus características; si es demasiado complejo, resulta difícil de mantener

- Enviamos un informe de error sobre Listmonk y recibimos una respuesta del desarrollador en menos de dos horas

- El autor trabaja en una gran empresa que lo utiliza internamente

Capacidad de entrega del correo electrónico

Entrega de correos electrónicos: preguntas y respuestas:

hemancuso el 12 de julio de 2019 [–]

Proyectos como este parecen una gran idea, pero la capacidad de entrega parece ser una gran preocupación

que es difícil de evaluar a menos que se cuente con una experiencia considerable.

¿Cuáles son las mejores prácticas para utilizar o seleccionar un ESP

si se fuera a utilizar un proyecto como este y se quisiera garantizar una capacidad de entrega razonable?

knadh el 12 de julio de 2019 [–]

Soy el autor. Llevamos más de seis meses utilizando ListMonk en producción en nuestra empresa (negocio financiero regulado)

para enviar actualizaciones por correo electrónico, incluidas las normativas.

Alojamos nuestras propias instancias SMTP utilizando Postal en instancias EC2 y nunca hemos tenido ningún problema con la capacidad de entrega.

Si se trata de un correo electrónico legítimo, no creo que sea un gran problema.

Estamos de acuerdo en que enviar comunicaciones programadas a los clientes debería ayudar a evitar la mayoría de los problemas de entrega.

Según nuestra experiencia, cuanto mayor es el número, más probable es que surjan inconvenientes.

Los servidores AWS EC2 suelen aparecer en la lista negra de Gmail: todos los mensajes enviados se envían a la carpeta de spam.

RealSender ofrece servidores SMTP con IP dedicada,

que funcionan en un entorno fiable y supervisado constantemente.

Acerca del nombre

goberoi el 13 de julio de 2019 [–]

Una pregunta totalmente al azar: ¿cómo elegiste el nombre?

knadh el 13 de julio de 2019 [–]

No lo recuerdo muy bien, pero creo que la idea era algo así como

«gestión de listas sin complicaciones y tranquila».

Probémoslo

Puedes obtener una instalación de demostración operativa en cuestión de minutos utilizando la imagen de Docker.

También puedes solicitar a RealSender una cuenta de demostración de ListMonk.

» Volver al inicio

Cómo enviar boletines informativos

Tras la inclusión en la lista negra, el servicio de atención al cliente de un importante servicio antispam suele responder:

«Por favor, revise el estado de su lista para asegurarse de que los destinatarios estén interesados en sus envíos».

La «limpieza de la lista» y el «interés de los destinatarios» tienen muchas facetas:

A - en el lado del SISTEMA - «limpieza de la lista»

-

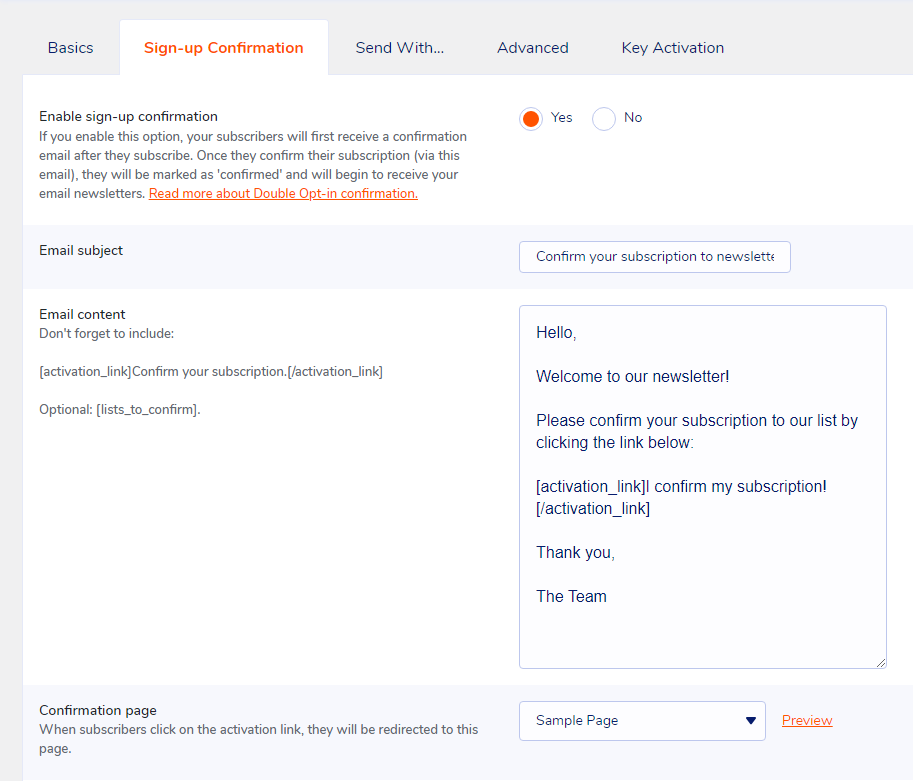

Gestión adecuada de las suscripciones y bajas

El suscriptor debe haber validado su dirección de correo electrónico (doble confirmación),

Los destinatarios deben poder darse de baja (opt-out) de forma fácil y segura

-

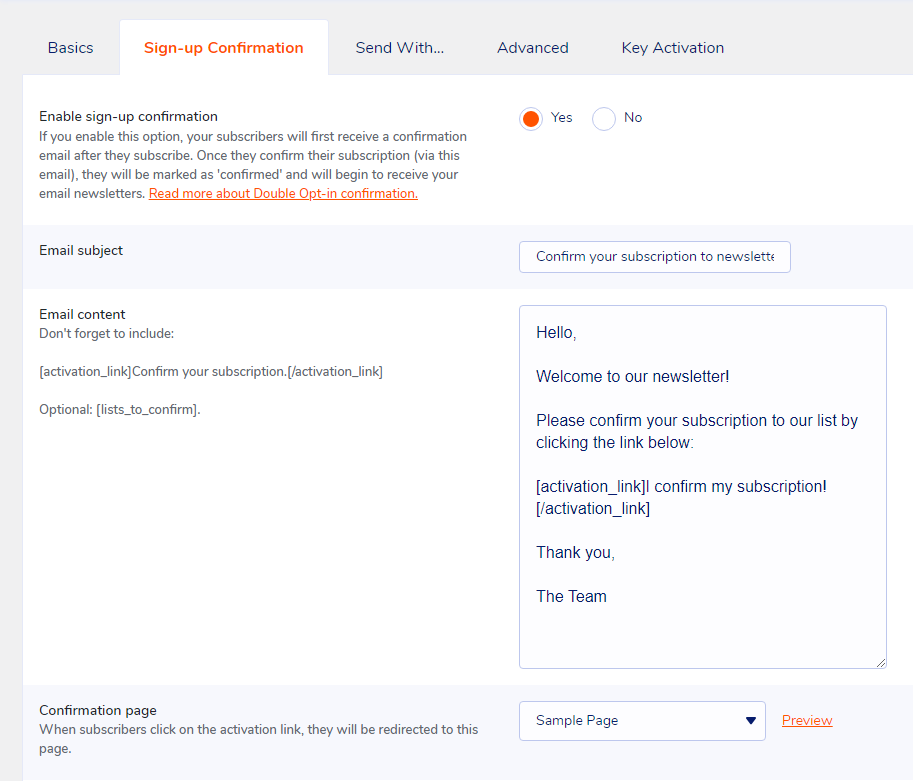

envía solo a destinatarios «activos» y totalmente comprometidos

no envíes repetidamente a destinatarios con direcciones erróneas o buzones llenos

deja de enviar mensajes a destinatarios inactivos; si no interactúan, es una clara señal de que no están interesados

-

El contenido debe estar bien estructurado (no debe ser una sola imagen) y ser «adaptativo», de modo que se pueda leer en distintos dispositivos

De lo contrario, los filtros antispam podrían bloquear el mensaje antes de que llegue a la bandeja de entrada del destinatario

-

Asegúrate de que los servidores reconozcan quién envía

La autenticación del correo electrónico permite a los servidores de correo de destino identificar los mensajes como enviados por remitentes de confianza

B - en el ámbito HUMANO - «el interés de los destinatarios»

-

Los suscriptores deben esperar recibir el contenido que les envías

Los destinatarios deben estar deseando recibir tu mensaje y valorarlo

-

Las respuestas de los usuarios deben gestionarse en

A veces surge algún problema o simplemente algún destinatario necesita ponerse en contacto contigo,

quizás solo para decirte que ya no quiere recibir más mensajes, aunque haya un enlace para darse de baja

Lado del SISTEMA - «limpieza de la lista»

Los puntos mencionados anteriormente se pueden gestionar fácilmente cuando se trata de listas pequeñas, con unos pocos cientos de destinatarios.

A menudo, el remitente los conoce personalmente, ya que son clientes o miembros de una asociación.

Las cosas se complican cuando la lista es más extensa, con miles de destinatarios

y hay más personas trabajando en los envíos.

En este caso, es imprescindible utilizar herramientas profesionales.

En Internet hay muchas soluciones profesionales para el marketing por correo electrónico,

la más conocida a nivel internacional es MailChimp

muchas páginas web también ofrecen una lista de alternativas a MailChimp.

La misión de EmailTrends es «recuperar el control del correo electrónico»,

por eso te proponemos una alternativa.

Según W3Techs, WordPress está presente en el 40 % de todos los sitios web de Internet

y es la tecnología más popular de todo Internet en la categoría de código abierto.

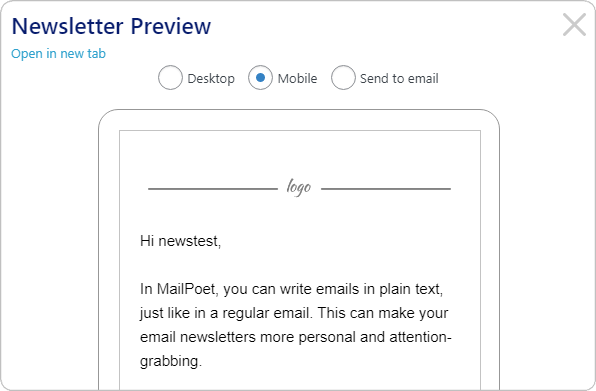

Con más de 200 000 instalaciones activas, Mailpoet

es uno de los plugins de WordPress más utilizados para boletines informativos.

MailPoet es un software de código abierto y, desde finales de 2020,

forma parte del grupo de empresas vinculadas a Automattic, la empresa matriz de WordPress.

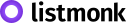

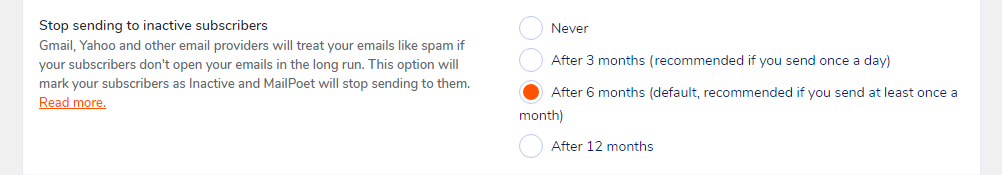

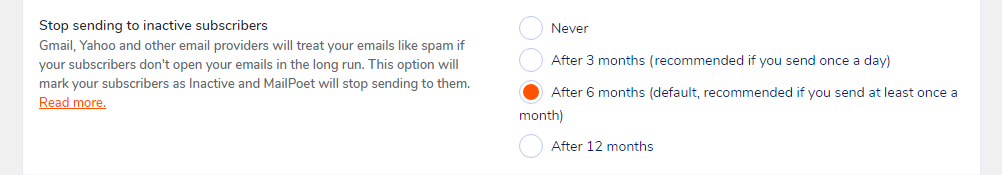

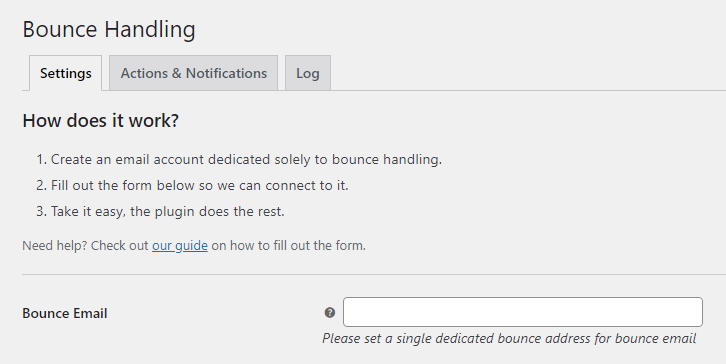

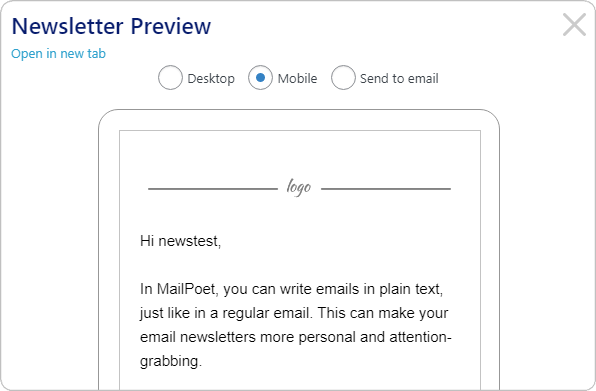

Algunas capturas de pantalla pueden darte una idea de cómo se cumplen los distintos requisitos:

suscripciones y bajas

destinatarios plenamente comprometidos

cambiar el estado del suscriptor a «Rechazado»

plantillas de correo electrónico adaptables

Mailpoet tiene un modelo de negocio «freemium», que te permite elegir la opción:

«Solo quiero la versión Premium sin envío».

El servidor SMTP dedicado de RealSender se puede configurar a través de la opción «Enviar con… > Otro».

El complemento «Bounce Handler MailPoet», junto con los buzones de boletines informativos proporcionados por RealSender

, garantizará la correcta autenticación de los mensajes de correo electrónico enviados.

» Volver al inicio

El aspecto HUMANO: «el interés de los beneficiarios»

El aspecto humano es más difícil de lograr,

pero es también lo que marca la diferencia

cuando la gestión técnica no es perfecta.

«BE RELEVANT»

es un eslogan que se utilizaba hace unos años en el marketing por correo electrónico.

Cuando envías información valiosa a personas

a las que conoces muy bien tras haber hablado con ellas durante mucho tiempo,

no importa lo mal que esté el formato

ni que el mensaje acabe en la carpeta de spam.

Siempre estarán dispuestos a pasar por alto las imperfecciones técnicas,

esperarán tus correos electrónicos, los leerán

y harán clic en el botón «No es spam» si es necesario.

» Volver al inicio

Cómo enviar correos electrónicos privados

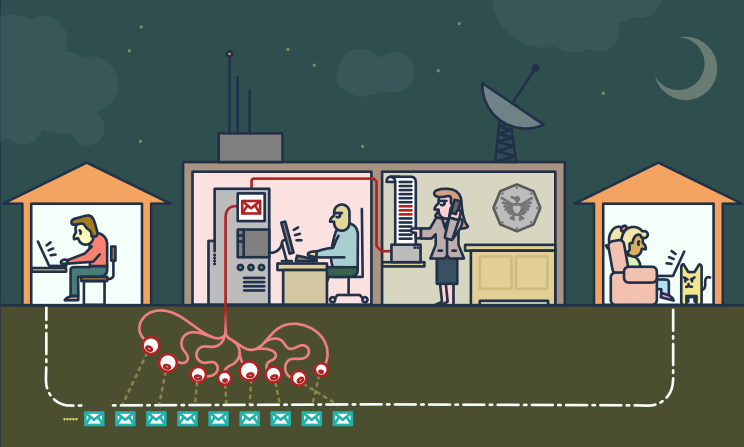

¿Cómo enviar correos electrónicos privados y cifrados?

El correo electrónico no es privado ni seguro.

No se diseñó teniendo en cuenta la privacidad ni la seguridad.

Cualquiera que tenga acceso a tu correo electrónico mientras está en tránsito puede leerlo,

incluido tu proveedor de servicios de Internet, un pirata informático o la NSA (Agencia de Seguridad Nacional de EE. UU.).

Resumen:

¿Qué está pasando hoy?

en el ámbito «jurídico»

«El valor de cualquier dato solo se conoce cuando se puede relacionar

con otra información que llega en un momento posterior.

Dado que no se pueden unir puntos que no se tienen, esto nos lleva a una situación en la que,

fundamentalmente intentamos recopilarlo todo y conservarlo para siempre».

«Han dicho que solo son metadatos, que solo son metadatos, […]

con quién hablas, cuándo hablas con ellos, adónde has viajado.

Todo eso son datos de metadatos.

PRISM se centra en el contenido. […] Todos pueden verlo porque no está cifrado».

Existen docenas de estudios psicológicos que demuestran

que, cuando alguien sabe que puede estar siendo observado,

su comportamiento se vuelve mucho más conformista y dócil.

[…] la vigilancia masiva crea una prisión en la mente […]

en el lado «ilegal»

Los estafadores también pueden utilizar malware para infiltrarse en la red informática de una empresa

y acceder a los intercambios de correos electrónicos sobre asuntos financieros.

El fraude por suplantación de cuentas de correo electrónico empresarial (BEC), también conocido como suplantación de cuentas de correo electrónico (EAC)

es uno de los delitos en línea que causan mayores pérdidas económicas.

En una estafa de tipo BEC, los delincuentes envían un mensaje de correo electrónico que parece proceder de una fuente conocida

en el que realizan una solicitud legítima […]

volver al inicio

los retos

Anonimato y confidencialidad

El anonimato es diferente de la confidencialidad

[…] estamos cifrando los mensajes

para que, aunque la gente vea que hemos enviado un mensaje

no pueda leer su contenido

pero a veces ni siquiera queremos que la gente vea que hemos enviado un mensaje

El anonimato en Internet es difícil de conseguir.

Requiere un profundo conocimiento de las herramientas que decidas utilizar.

Esta guía te puede dar una idea de su complejidad:

Proveedores de correo electrónico privados

Es más fácil mantener la confidencialidad.

Aunque no tengas nada que ocultar, el uso del cifrado

ayuda a proteger la privacidad de las personas con las que te comunicas

y complica la labor de los sistemas de vigilancia masiva.

Si tienes algo importante que ocultar, estás en buena compañía;

estas son las mismas herramientas que utilizan los denunciantes para proteger su identidad

mientras sacan a la luz abusos contra los derechos humanos, casos de corrupción y otros delitos.

El primer paso fundamental es protegerse

y dificultar al máximo la vigilancia de tus comunicaciones.

Cifrado de extremo a extremo

El cifrado de extremo a extremo (e2ee) para el correo electrónico puede utilizarse para garantizar

que solo el remitente y los destinatarios de un mensaje puedan leer su contenido.

Sin esta protección, es fácil que los administradores de red,

los proveedores de correo electrónico y los organismos gubernamentales lean tus mensajes.

Para lograr el cifrado de extremo a extremo (e2ee), tanto el remitente como los destinatarios deben actuar con cautela.

Un solo error por parte de cualquiera de las partes implicadas puede bastar para comprometer la seguridad del cifrado de extremo a extremo (e2ee).

Los metadatos del correo electrónico, como la dirección del remitente, la dirección del destinatario, la fecha y la hora, no pueden protegerse mediante el cifrado de extremo a extremo (e2ee).

El asunto del correo electrónico también puede quedar desprotegido y ser fácilmente legible, incluso cuando se utiliza el cifrado de extremo a extremo (e2ee).

volver al inicio

las soluciones

< technical > Pretty Good Privacy - also known as PGP

El software PGP sigue el estándar de cifrado OpenPGP,

(RFC 4880), para cifrar y descifrar datos.

PGP cifra el cuerpo de tu correo electrónico en un código

que solo la persona adecuada puede leer.

PGP funciona en prácticamente cualquier ordenador o smartphone.

Tiene una licencia libre y es totalmente gratuito.

Cada usuario tiene una clave pública y una clave privada únicas,

que son cadenas aleatorias de números.

Tu clave pública no es como una llave física, ya que se encuentra en un directorio en línea, desde donde cualquiera puede descargarla.

Los usuarios utilizan tu clave pública, junto con PGP, para cifrar los correos electrónicos que te envían.

Tu clave privada es más parecida a una llave física, ya que la guardas para ti (en tu ordenador).

Utilizas PGP y tu clave privada para descifrar los correos electrónicos cifrados que te envían otras personas.

Si un correo electrónico cifrado con PGP cae en manos equivocadas, parecerá un galimatías.

Sin la clave privada del destinatario real, es casi imposible leerlo.

Para protegernos de la vigilancia, debemos aprender cuándo utilizar PGP

y empezar a compartir nuestras claves públicas cada vez que intercambiemos direcciones de correo electrónico.

< technical > How to use PGP encryption

Para utilizar PGP, necesitarás una clave pública y una clave privada (conocidas conjuntamente como «par de claves»).

Cada una de ellas es una larga cadena de números y letras generados aleatoriamente que son exclusivos para ti.

Tus claves pública y privada están vinculadas entre sí mediante una función matemática especial.

Se necesita una aplicación que gestione las claves y el cifrado y descifrado de mensajes,

esta es una selección de las más populares:

< easy > Alternatives to PGP encryption

PGP es la mejor solución para mantener comunicaciones seguras con un interlocutor que ya lo utilice.

Puede resultar complicado pedirle a tu interlocutor que empiece a utilizar PGP.

Los servicios que te permiten compartir un secreto una sola vez son una alternativa.

Si quieres enviar algo una sola vez, existen aplicaciones web de código abierto

que te permiten introducir información que solo se puede consultar una vez.

Una vez que el destinatario haya abierto la página, la información se borra,

y lo único que queda en tus registros de chat o en tu correo electrónico es un enlace que ya no funciona.

No es tan seguro como si todo el equipo utilizara PGP, pero es mucho más fácil de configurar y de explicar.

Hemos podido utilizarlo para enviar datos de inicio de sesión a personas sin muchos conocimientos técnicos, y les resulta fácil de usar.

Ejemplo (sin añadir una contraseña):

Imaginemos que tienes una contraseña. Quieres dársela a tu compañera de trabajo, Jane.

Podrías enviársela por correo electrónico, pero entonces quedaría en su correo, del que quizá se haga una copia de seguridad,

y que probablemente acabe en algún dispositivo de almacenamiento controlado por la NSA.

Si Jane recibe un enlace a la contraseña y nunca lo abre, la contraseña desaparece.

Si la NSA se hace con el enlace y ve la contraseña... bueno, entonces tienen la contraseña.

Además, Jane no puede obtener la contraseña, pero ahora sabe que no solo alguien está revisando su correo electrónico,

sino que también está haciendo clic en los enlaces.

A continuación se enumeran algunos de estos servicios, todos ellos gratuitos y de código abierto.

También puedes optar por alojar una instancia en tu propio servidor web.

PrivateBin (una especie de versión segura de PasteBin) está desarrollado en PHP

El código de PrivateBin está publicado en GitHub: 3100 estrellas

Las instrucciones de PrivateBin están disponibles en otra página web

OneTimeSecret está desarrollado en Ruby

El código y las instrucciones de OneTimeSecret están publicados en GitHub: 1200 estrellas

SnapPass está escrito en Python. Fue desarrollado originalmente por Pinterest.

El código y las instrucciones de SnapPass están publicados en GitHub: 600 estrellas

volver al inicio

Cómo enviar y limitar los correos electrónicos con copia oculta (CCO)

¿Cómo enviar y limitar los correos electrónicos con copia oculta (CCO)?

«Cc» significa «copia de carbon» en el sentido (antiguo) de hacer una copia

en una máquina de escribir utilizando papel de carbón.

El campo «Ccc:» de los correos electrónicos (donde «Ccc» significa «copia oculta»)

contiene las direcciones de los destinatarios del mensaje

cuyas direcciones no deben revelarse a los demás destinatarios del mensaje.

– RFC 2822 de la IETF «Formato de mensajes de Internet»

La diferencia entre «CCO» y «CC» radica en la privacidad del destinatario.

Al utilizar la función «CC», las direcciones de correo electrónico que figuran en el campo «CC»

son visibles para todos los destinatarios del correo electrónico.

Un destinatario en CCO puede ver al destinatario directo (Para:),

pero no podrá saber quién más figura en CCO en el correo electrónico.

El campo «CCO» suele considerarse un sistema de distribución masiva de correos electrónicos fácil de usar.

A continuación se ofrece un breve análisis de las ventajas y desventajas de utilizar el campo «CCO».

Al final de la página se incluyen las conclusiones, junto con algunas sugerencias.

VENTAJAS

Es fácil: cualquiera puede utilizarlo.

- Es una forma sencilla de ponerse en contacto con varios destinatarios de correo electrónico

- Cualquiera que tenga un cliente de correo electrónico puede utilizarlo

- Si se utiliza correctamente, respeta la privacidad de los destinatarios al no revelar sus direcciones de correo electrónico

volver al inicio

CONTRAS

El correo electrónico es una pasarela de salida sin verificación previa.

La opción «CCO» amplía su alcance a cientos o miles de contactos.

El campo «CCO» debe considerarse una herramienta de comunicación de alto riesgo,

y potencialmente peligrosa.

- Es un proceso propenso a errores; los riesgos son:

- añadir por error destinatarios en CCO en el campo Cc

esto suele causar un grave daño a la imagen de marca

enviar un nuevo mensaje de disculpa es la forma más habitual de salir de esta situación

» los nombres de todos los destinatarios se hacen públicos

» uso involuntario (y a veces intencionado) de «responder a todos»

lo que genera cadenas de correo electrónico incontroladas

» alguien podría plantear un incidente de privacidad desde la perspectiva del RGPD

si el asunto o el cuerpo del mensaje contienen «categorías especiales» de datos personales, identificando así

a las personas que pertenecen a la misma categoría (por ejemplo, enfermedad, orientación o creencias)

- añadir por error a alguien como destinatario principal (visible)

- olvidarse de añadir a alguien o añadir a alguien que no debería recibir el mensaje

- hay muchas posibilidades de que se clasifique como spam

- El problema es que la mayoría de los spammers envían sus mensajes utilizando el campo «Cco» (

).

Los servidores de correo de destino son cautelosos a la hora de aceptar mensajes enviados mediante «Cco».

- Si te envío un mensaje utilizando el campo «CC oculto» (Bcc),

,

recibirás un correo electrónico que no va dirigido a ti,

,

lo cual supone un punto en contra del mensaje a la hora de evaluarlo como spam.

- Si se envía el mismo mensaje a «varias» direcciones de correo electrónico

que pertenecen al mismo dominio a la vez, es fácil contarlas y bloquearlo

- no hay control sobre las direcciones incorrectas

- puede haber direcciones de correo electrónico duplicadas o triplicadas en el mismo destinatario

esto afecta al envío a ese destinatario, incluso si una o más direcciones son correctas

- Las direcciones sintácticamente incorrectas se aceptan sin previo aviso

Por ejemplo, si falta el símbolo @ o hay espacios

- sin personalización / bajo impacto / pocas o ninguna reacción

- el mensaje será necesariamente genérico y «anónimo»

no es posible establecer una comunicación personalizada, no se puede dirigir al destinatario con un «Estimado Sr./Sra. …»

- Los destinatarios en copia oculta recibirán un mensaje dirigido a otra persona

Es poco probable que le presten atención o reaccionen ante él

- Es muy probable que surjan problemas técnicos

- Cualquier acción abusiva por parte de spammers o hackers puede afectar rápidamente a muchos destinatarios

y poner en peligro la reputación del servidor SMTP (por ejemplo, la inclusión del servidor en listas negras).

- El buzón del remitente podría saturarse con mensajes devueltos (usuario desconocido, buzón lleno, etc.)

Su número puede oscilar entre el 5 % y el 20 % de los correos electrónicos enviados

- El envío podría afectar negativamente a los sistemas de entrega de correo electrónico (servidores SMTP), por ejemplo:

numerosas respuestas del tipo «inténtalo más tarde», gran volumen de mensajes en la cola de correo, fallo del sistema

volver al inicio

CONCLUSIONES

- Establece los límites

- Comprueba el número de destinatarios permitido por tu proveedor de correo electrónico:

Pruébalo tú mismo para estar 100 % seguro:

RealSender comparte una lista de 300 direcciones @bogusemail.net para realizar pruebas:

Los mensajes llegarán a un servidor de correo «black-hole»:

bogusemail-test.txt

- limitar el número de destinatarios de un mismo mensaje a una cifra reducida, como 20,

al permitir un mayor número de destinatarios, facilita el envío de mensajes

a miles de direcciones de correo electrónico, simplemente dividiéndolas en pequeños grupos

- Pásate a la versión profesional

- Permitir el envío masivo de correos electrónicos únicamente a través de diferentes canales

- Utiliza una dirección de remitente diferente cuando envíes muchos mensajes

por ejemplo, otro subdominio, como @news.nombredelaempresa.com

solo las personas autorizadas tendrán acceso a ella

y la gestionarán con mayor cuidado

- en entornos de oficina estructurados, donde muchas personas trabajan con el correo electrónico,

utilizan aplicaciones específicas para enviar correos masivos

los sistemas profesionales cuentan con un flujo de trabajo de aprobación

y un control paso a paso; están diseñados para evitar errores

volver al inicio

medida MARKETING POR CORREO ELECTRÓNICO

¿Cómo medir el rendimiento de tus campañas de marketing por correo electrónico?

La siguiente información se basa en nuestros quince años de experiencia

con la plataforma de marketing por correo electrónico Inxmail.

¿Qué son las «campañas de marketing por correo electrónico»?

Se trata de envíos masivos de correos electrónicos basados en el consentimiento,

cuyo contenido suele personalizarse en función de los intereses del destinatario,

y en los que el remitente puede obtener datos de respuesta basados en el comportamiento de los destinatarios.

Las respuestas o «datos de retroalimentación» constituyen la base de las métricas

en las que se basan los informes sobre el rendimiento de las campañas de marketing por correo electrónico.

Veamos en qué consisten y cómo se miden:

Las mejores herramientas técnicas no sirven de nada si los mensajes no llegan a la bandeja de entrada del destinatario.

Aquí es donde entra en juego la «capacidad de entrega del correo electrónico»:

campañas de marketing por correo electrónico

marketing basado en el consentimiento

El marketing de permiso, también conocido como «marketing de diálogo»,

es un concepto introducido por Seth Godin en 1999 en su best-seller «Permission Marketing».

En el libro, se define como lo contrario del «marketing de interrupción»

que se utiliza habitualmente en los medios de comunicación tradicionales, como la televisión y los periódicos.

Su objetivo es establecer una comunicación personal y directa,

una relación entre ambas partes y fomentar un diálogo «humano»

cuya experiencia resulte útil y enriquecedora para ambas.

volver al inicio

seguimiento de las reacciones de los usuarios

En función de los permisos de privacidad concedidos, el remitente puede grabar:

- datos agregados

- datos del usuario individual (por ejemplo, quién abrió el correo electrónico, quién hizo clic)

Datos agregados

ofrecen información general y datos sobre tendencias generales

(por ejemplo, cuántos abrieron el correo electrónico, cuántos hicieron clic)

Datos de un solo usuario

permiten obtener información individual

mediante la recopilación de datos personales y el envío posterior de mensajes personalizados,

basados en interacciones previas y en el comportamiento del usuario

volver al inicio

cómo funciona el seguimiento de usuarios

El seguimiento de enlaces consiste en sustituir la URL final del sitio web

por una dirección ficticia, que registra la visita y redirige al usuario a la página de destino.

En los mensajes de correo electrónico, solo se pueden rastrear los clics en los enlaces.

Las imágenes externas, aquellas para las que el cliente de correo electrónico solicita confirmación antes de descargarlas,

se tratan como enlaces, por lo que basta con rastrear la URL de una imagen externa

para conocer la tasa de apertura del correo electrónico.

El seguimiento suele registrar únicamente el «mailid»,

,

un identificador único del correo que se ha enviado.

El seguimiento personalizado se consigue añadiendo a las páginas visitadas

uno o varios parámetros generados por el software,

como por ejemplo: example.com/test.html?id=54725788327466628654

el parámetro «id» hace referencia a un usuario concreto y a un enlace específico del mensaje.

La información obtenida puede actualizar automáticamente

los datos del destinatario en la aplicación de marketing por correo electrónico

o transmitir los detalles sobre el origen del clic a la plataforma de análisis web.

Por ejemplo: una agencia de viajes podría medir

cuántas veces el usuario hace clic en las noticias sobre el mar o la montaña,

incrementando así un contador específico con el paso del tiempo.

Los datos recopilados indicarán el destino preferido del destinatario.

volver al inicio

cómo funciona la medición de la tasa de apertura

Las tasas de apertura se calculan combinando los datos de los clics en los enlaces rastreados

y los «clics ocultos» generados por las imágenes rastreadas que se han descargado.

Si se abre un mensaje en la vista previa del cliente de correo electrónico,

sin descargar las imágenes ni hacer clic en ningún enlace,

no es posible saber que se ha abierto.

Desde 2003, primero Outlook y después la mayoría de los clientes de correo electrónico,

para proteger la privacidad de sus usuarios

comenzaron a bloquear la descarga automática de imágenes

que, de otro modo, habrían sido rastreadas cada vez que se leía un correo electrónico.

Desde 2013, las imágenes de Gmail se muestran automáticamente de forma predeterminada.

La descarga la realiza un servidor externo, denominado «proxy»,

que oculta el dispositivo del usuario, pero permite a los operadores de marketing por correo electrónico

saber que se ha descargado la imagen y que se ha abierto el mensaje.

Puedes encontrar más información aquí:

Cómo funciona el nuevo proxy de imágenes de Gmail y qué significa esto para ti

El registro de las tasas de apertura no es preciso;

ofrece un valor inferior al de las aperturas reales.

De todos modos, es recomendable medirlo,

aunque solo sea para comparar los resultados de diferentes campañas.

volver al inicio

capacidad de entrega del correo electrónico

correos electrónicos de captación

En primer lugar, es necesario comprobar si los correos electrónicos llegan a las bandejas de entrada

de los principales dominios de correo gratuito que figuran en tu lista

y también a la bandeja de entrada de los dos principales proveedores de buzones corporativos:

Google Apps y Office 365.

Los filtros de spam basados en el contenido suelen activarse por los dominios presentes en las URL (http …)

Un buen consejo es utilizar solo un dominio en los enlaces de tus mensajes.

El dominio debe ser el mismo que se utiliza en la dirección del remitente;

Esto se denomina «alineación de dominios» y reduce el riesgo relacionado con los filtros de phishing.

Por la misma razón, si los enlaces están rastreados, deben utilizar un subdominio

del dominio utilizado en la dirección del remitente.

Las pruebas reales se pueden realizar simplemente activando un buzón «de prueba» para cada proveedor de correo electrónico,

y, a continuación, activando el reenvío de mensajes a tu dirección de correo electrónico.

Envía a cada buzón un mensaje con el asunto «Mensaje de prueba»

y el contenido «Mensaje de prueba», además del enlace a tu dominio.

Si el mensaje supera los filtros de spam, deberías recibirlo en tu bandeja de entrada.

volver al inicio

tasas de rebote

Es normal recibir correos electrónicos devueltos.

El motivo puede ser la existencia de direcciones inactivas,

buzones llenos u otros problemas técnicos.

Dependiendo de la «calidad» de tu lista,

la tasa de rebote puede oscilar entre el 5 % y el 20 %.

A medida que aumentan las cifras, resulta imposible gestionar manualmente los correos electrónicos devueltos.

Las aplicaciones de marketing por correo electrónico incorporan una función denominada «gestor de rebotes»